OpenClaw Guide: KI-Agent sicher installieren (2026)

Du hast von OpenClaw gehört. Vielleicht durch einen viralen Tweet, vielleicht durch einen Kollegen, der plötzlich seinen Kalender nicht mehr selbst verwaltet. Ein KI-Agent, der lokal auf deinem Rechner läuft, deine E-Mails liest, deine Dateien kennt und eigenständig handelt. Das klingt nach Produktivität auf einem völlig neuen Level.

Doch genau hier beginnt das Problem. Denn mit vollem Systemzugriff kommt volles Risiko. Wer OpenClaw ohne Sicherheitsvorkehrungen startet, öffnet seinem Betriebssystem eine Tür, die sich nicht von allein schließt. Dateien, Passwörter, Kommunikation – alles liegt offen. Und die meisten Anleitungen im Netz ignorieren diesen Punkt schlicht.

Dieser Guide schließt diese Lücke. Du bekommst hier kein oberflächliches Feature-Listing, sondern das erste vollständige Hardening Manual für OpenClaw. Schritt für Schritt erfährst du, wie du den Agenten in einer isolierten Sandbox aufsetzt, welche Skills du sicher aktivieren kannst und wo die Grenzen liegen. Technisch fundiert, pragmatisch umsetzbar.

[!IMPORTANT] Key Takeaway

OpenClaw ist ein autonomer KI-Agent, der lokal auf deinem Rechner läuft und Aufgaben eigenständig übernimmt.

- Entwickelt vom Österreicher Peter Steinberger (mittlerweile bei OpenAI)

- Bietet enorme Produktivität durch sogenannte „Skills”, birgt aber hohe Sicherheitsrisiken („Lethal Trifecta”)

- Eine sichere Nutzung ist ausschließlich in einer isolierten Sandbox (Docker) ratsam

- Ohne Schutzmaßnahmen hat der Agent Zugriff auf Dateisystem, Passwörter und E-Mails

Grundlagen & Funktionsweise von OpenClaw

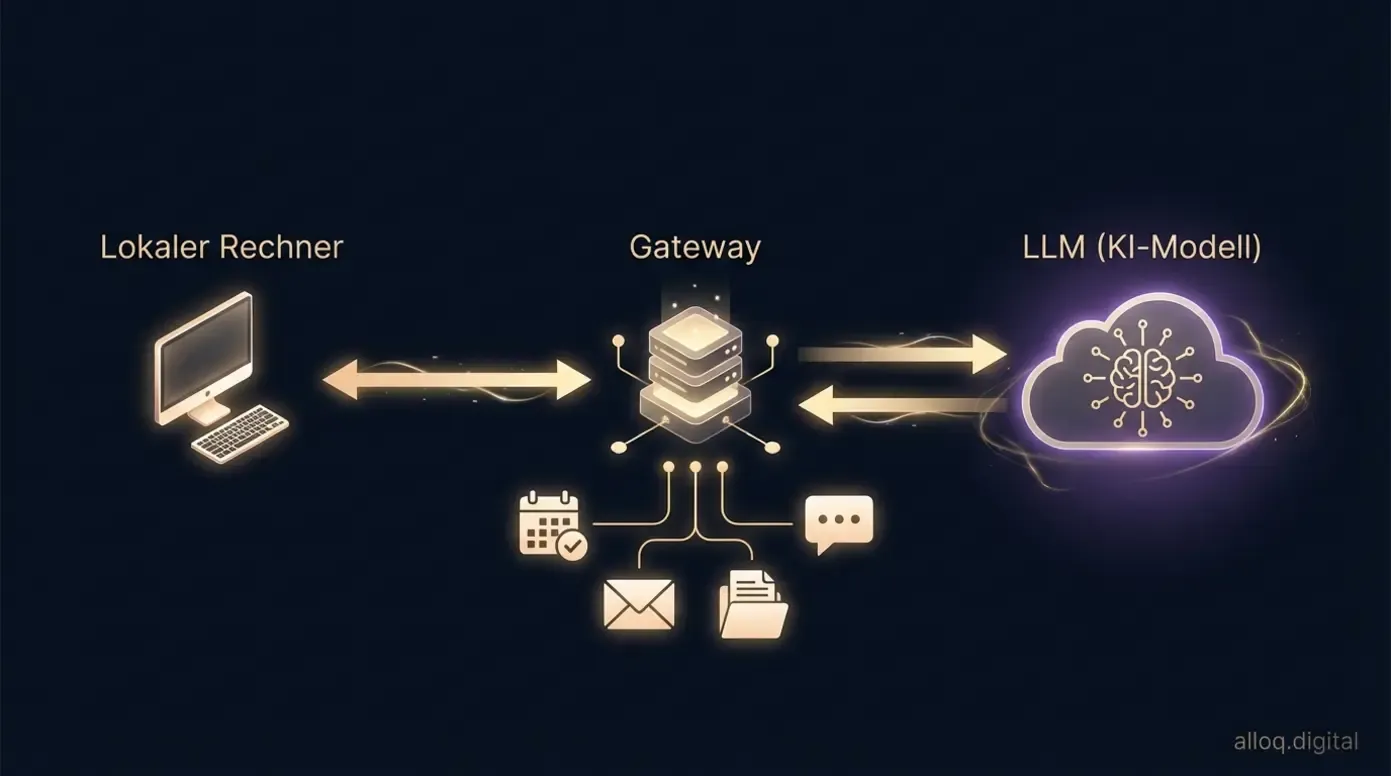

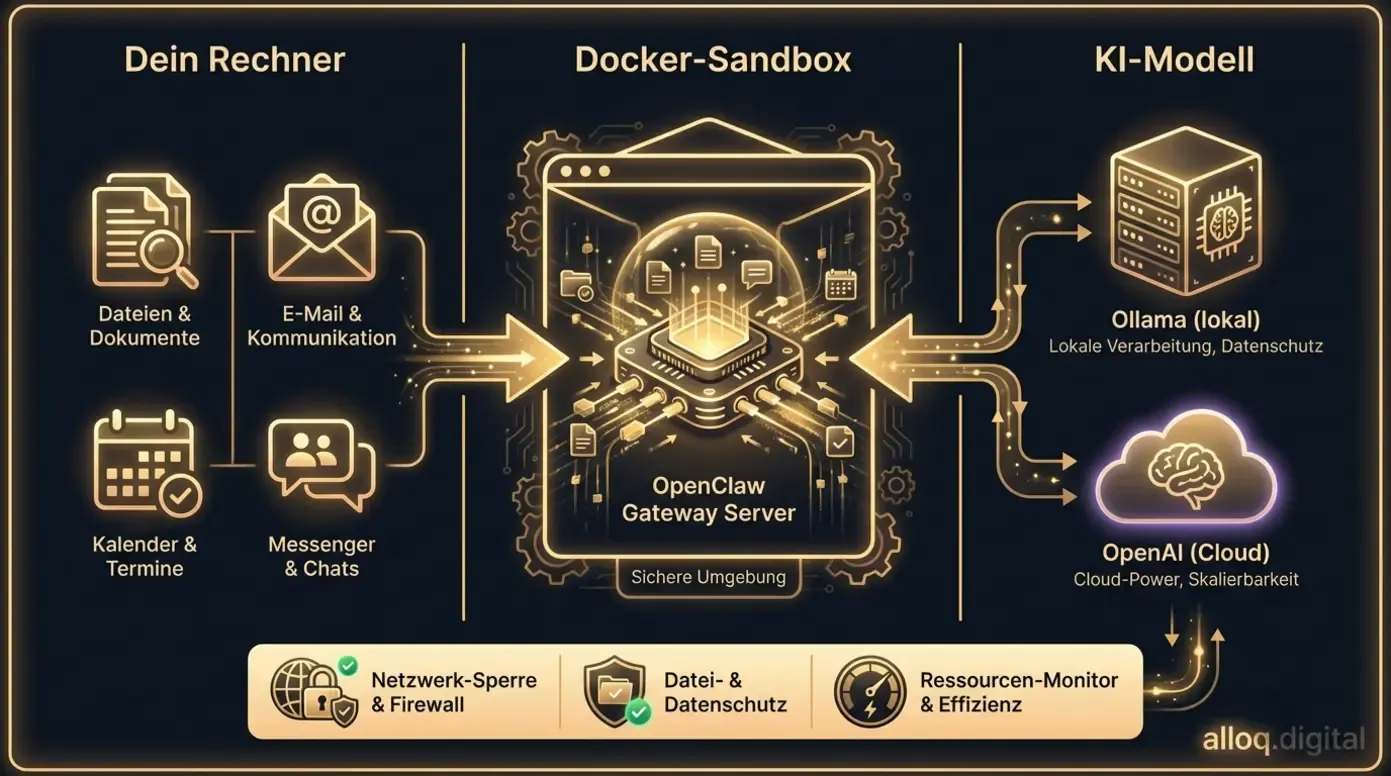

Das lokale Gateway verbindet dein System mit dem KI-Modell – Kalender, E-Mails und Dateien werden lokal verarbeitet.

Das lokale Gateway verbindet dein System mit dem KI-Modell – Kalender, E-Mails und Dateien werden lokal verarbeitet.

OpenClaw funktioniert grundlegend anders als die KI-Tools, die du vermutlich kennst. Statt einer Cloud-basierten Chat-Oberfläche installierst du einen lokalen Server auf deinem Rechner, der als Brücke zwischen KI-Modellen und deinen persönlichen Daten agiert. Dieses Konzept macht den Agenten mächtig – und gleichzeitig riskant.

Das lokale Gateway verstehen

Das Herzstück von OpenClaw ist das lokale Gateway. Es handelt sich dabei um einen Server-Prozess, der direkt auf deiner Hardware läuft und als Vermittler zwischen einem KI-Sprachmodell und deinen lokalen Anwendungen fungiert. Laut der Definition auf Wikipedia verbindet dieser Mechanismus externe KI-Kapazitäten mit deinem persönlichen Dateisystem.

Der entscheidende Unterschied zu einer reinen Web-App wie ChatGPT: Das Gateway hat direkten Zugriff auf deine Dateien, deinen Kalender und deine Messenger-Dienste. Du kannst dabei wählen, ob du ein lokales Sprachmodell via Ollama nutzt oder eine Cloud-Anbindung zu OpenAI konfigurierst. In beiden Fällen verarbeitet das Gateway deine Anfragen lokal, bevor es mit dem Modell kommuniziert. Für einen tieferen Einblick in ähnliche Architekturen lohnt sich ein Blick auf unseren Vergleich von Self-Hosting-Architekturen.

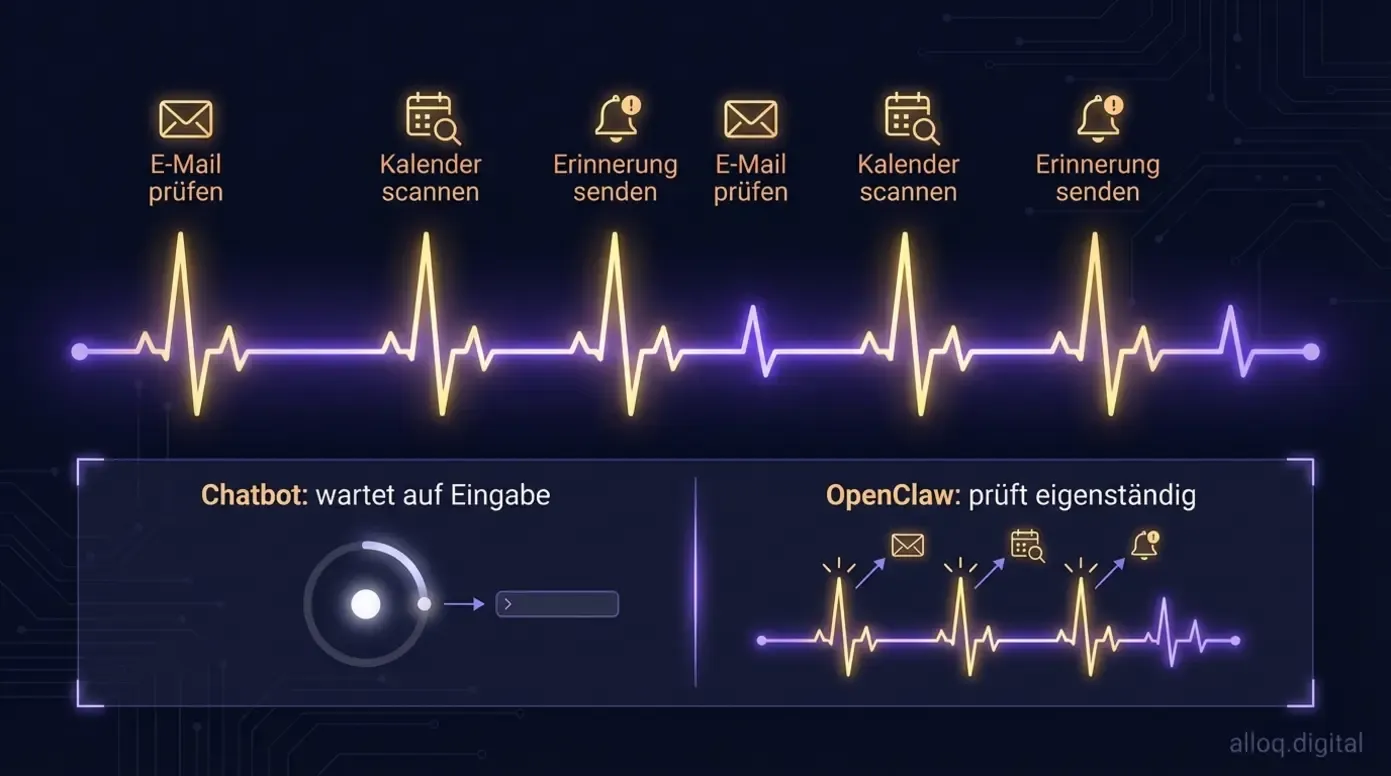

Die Heartbeat-Funktion: Autonomie erklärt

Die Heartbeat-Funktion unterscheidet OpenClaw von klassischen Chatbots – der Agent handelt proaktiv statt nur reaktiv.

Die Heartbeat-Funktion unterscheidet OpenClaw von klassischen Chatbots – der Agent handelt proaktiv statt nur reaktiv.

Die Heartbeat-Funktion unterscheidet OpenClaw fundamental von herkömmlichen Chatbots. Während ein normaler Chatbot auf deine Eingabe wartet und erst dann reagiert, arbeitet der Heartbeat wie ein Taktgeber im Hintergrund.

Konkret bedeutet das: Der Agent prüft in regelmäßigen Intervallen, ob Aufgaben anstehen. Laut der technischen Dokumentation von DigitalOcean ermöglicht dieser Mechanismus proaktives Handeln. Der Agent kann dich morgens an einen Termin erinnern, ohne dass du ihn danach gefragt hast. Er kann eingehende E-Mails sortieren, während du schläfst. Diese Autonomie simuliert ein eigenes Aufgabenbewusstsein – und genau hier beginnen die Sicherheitsfragen.

Denn ein Agent, der eigenständig handeln kann, kann auch eigenständig Fehler machen. Was passiert, wenn er eine E-Mail falsch interpretiert und eine vertrauliche Antwort sendet? Diese Frage führt direkt zum kritischsten Thema.

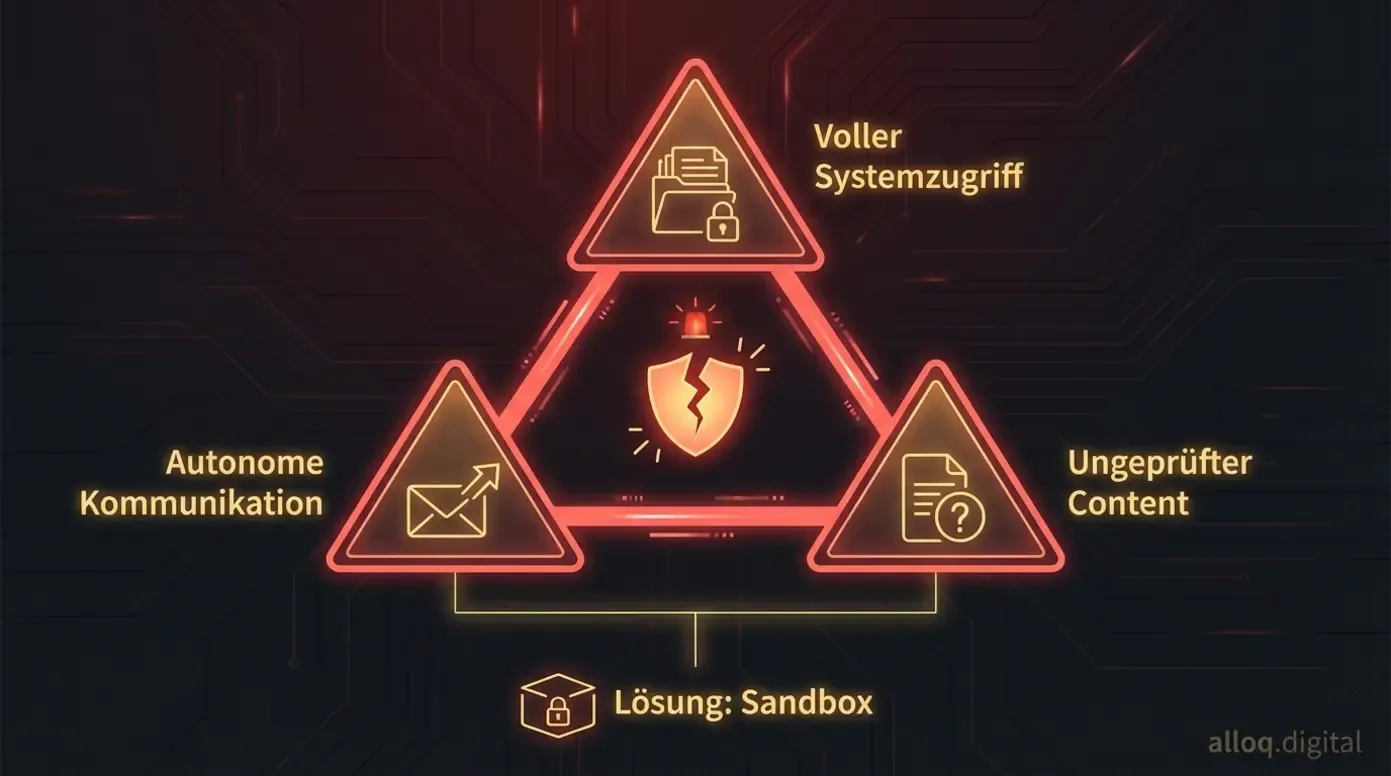

Sicherheit & Risikomanagement: Das “Lethal Trifecta”

Das ‘Lethal Trifecta’ – drei Risikofaktoren, die OpenClaw ohne Sandbox zum Sicherheitsproblem machen.

Das ‘Lethal Trifecta’ – drei Risikofaktoren, die OpenClaw ohne Sandbox zum Sicherheitsproblem machen.

Die Autonomie von OpenClaw ist gleichzeitig seine größte Stärke und sein gefährlichstes Risiko. Experten sprechen vom sogenannten „Lethal Trifecta” – drei Faktoren, die in Kombination ein erhebliches Sicherheitsrisiko darstellen. Wer den Agenten produktiv einsetzen will, muss diese Risiken verstehen und aktiv minimieren.

Warum der ‘Autonomiewahnsinn’ gefährlich ist

Der Begriff Autonomiewahnsinn trifft den Kern des Problems. OpenClaw benötigt für seine Funktionalität vollen Zugriff auf dein Dateisystem, gespeicherte Passwörter und Kommunikationskanäle. Das ist kein Bug, sondern ein Feature – und genau das macht es riskant.

Stell dir folgendes Szenario vor: Du hast dem Agenten Zugriff auf dein E-Mail-Konto gegeben, damit er Termine koordiniert. Durch eine fehlerhafte Interpretation sendet er eine interne Gehaltstabelle an einen externen Kontakt. Laut einer Analyse von Trend Micro sind solche Szenarien in Unternehmensumgebungen dokumentiert und können zum „Enterprise-Albtraum” werden.

Das zweite Risiko betrifft Memory Poisoning. Angreifer können versuchen, den Agenten über manipulierte Inhalte – etwa eine präparierte E-Mail – mit falschen Anweisungen zu füttern. Diese Prompt Injections können dazu führen, dass der Agent Daten an externe Server weiterleitet, ohne dass du es bemerkst.

Das dritte Element des Trifectas: Ungeprüfter Content. Der Agent verarbeitet Informationen aus verschiedenen Quellen, ohne deren Vertrauenswürdigkeit eigenständig bewerten zu können. Eine Sicherheitsanalyse von Sophos stuft diese Kombination aus Zugriff, Kommunikation und ungeprüftem Content als erhebliches Risiko ein. Für eine weiterführende Einschätzung der Risiken empfiehlt sich auch unser Leitfaden zur Governance bei autonomen Agenten.

Die Sandbox: Deine Lebensversicherung

Drei Schutzschichten machen die Sandbox zur Lebensversicherung: Netzwerk, Dateisystem und Ressourcen werden isoliert.

Drei Schutzschichten machen die Sandbox zur Lebensversicherung: Netzwerk, Dateisystem und Ressourcen werden isoliert.

Die Lösung für alle drei Risikofaktoren heißt Sandbox. Docker-Isolation ist dabei keine optionale Empfehlung, sondern eine absolute Pflichtvoraussetzung.

Eine Sandbox funktioniert wie ein abgeschotteter Raum innerhalb deines Computers. Der Agent kann darin arbeiten, hat aber keinen Zugriff auf dein tatsächliches Dateisystem oder Netzwerk. Selbst wenn ein Angreifer den Agenten kompromittiert, bleibt der Schaden auf den Container begrenzt.

Ohne Sandbox gibst du dem Agenten faktisch Root-Zugriff auf dein System. Jeder Fehler, jede Manipulation, jeder Bug kann dann reale Konsequenzen haben. Mit Sandbox reduzierst du das Risiko erheblich – nicht auf null, aber auf ein handhabbares Niveau.

Drei Sicherheitsebenen solltest du dabei einhalten:

- Netzwerk-Isolation: Der Container kommuniziert nur über definierte Ports

- Dateisystem-Beschränkung: Nur freigegebene Ordner sind zugänglich

- Ressourcen-Limitierung: CPU und RAM sind gedeckelt, um Missbrauch zu verhindern

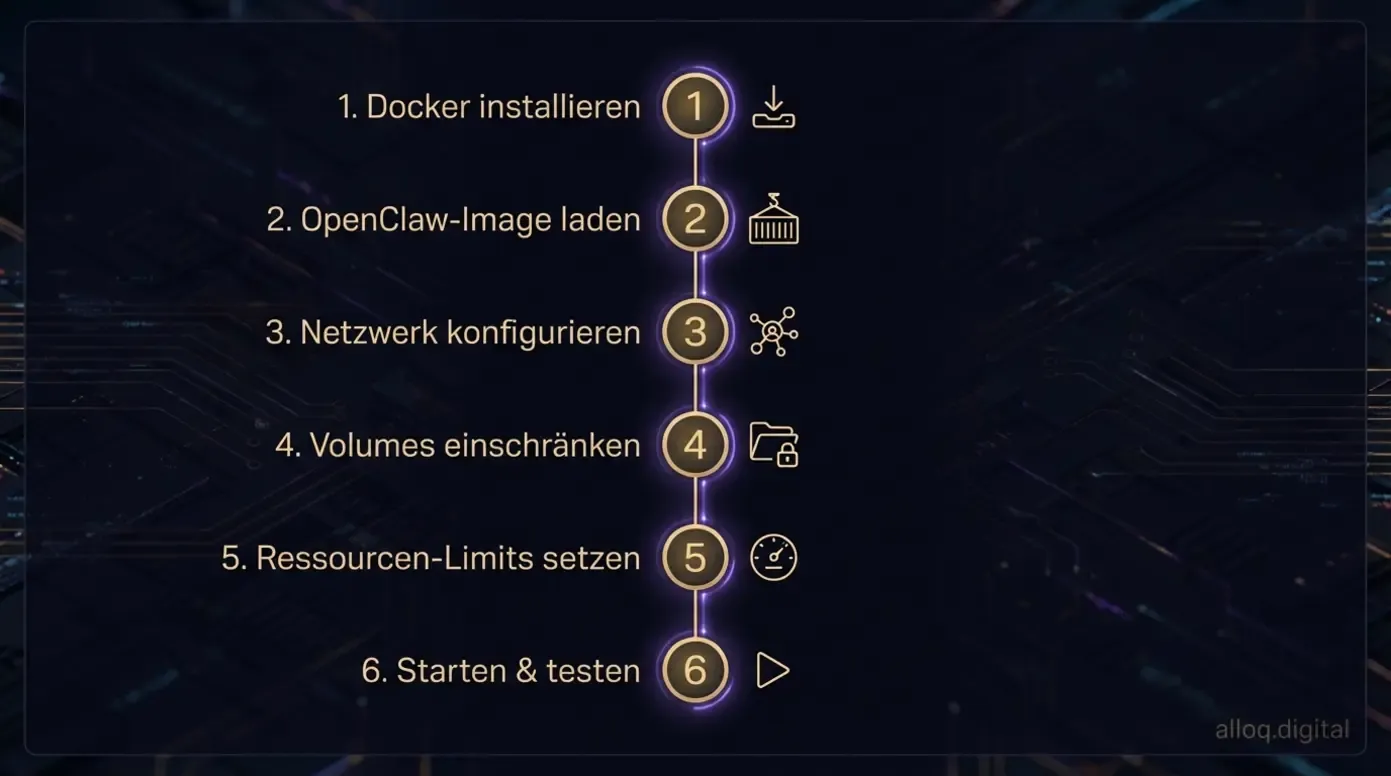

Installation & Praktische Anwendung

In sechs Schritten zur sicheren OpenClaw-Installation – von Docker-Setup bis zum ersten Testlauf.

In sechs Schritten zur sicheren OpenClaw-Installation – von Docker-Setup bis zum ersten Testlauf.

Die sichere Einrichtung von OpenClaw erfordert methodisches Vorgehen. Wer die Sandbox-Grundlage aus dem vorherigen Abschnitt verstanden hat, kann den Agenten nun Schritt für Schritt aufsetzen und erste Skills aktivieren.

Schritt-für-Schritt zur sicheren Sandbox

Der sicherste Weg zur Installation führt über Docker. Folge dieser Reihenfolge, um eine isolierte Sandbox-Umgebung aufzubauen:

- Docker installieren: Lade Docker Desktop für dein Betriebssystem herunter und stelle sicher, dass die Virtualisierung im BIOS aktiviert ist

- OpenClaw-Image laden: Ziehe das offizielle Image aus dem Repository. Verwende ausschließlich verifizierte Releases

- Netzwerk konfigurieren: Erstelle ein isoliertes Docker-Netzwerk. Der Container sollte nur über explizit definierte Ports nach außen kommunizieren können

- Volumes einschränken: Binde nur die Ordner ein, auf die der Agent tatsächlich zugreifen soll. Niemals das komplette Home-Verzeichnis freigeben

- Ressourcen-Limits setzen: Begrenze CPU und RAM des Containers, um unkontrollierte Prozesse zu verhindern

- Starten und testen: Führe einen Testlauf mit einer harmlosen Aufgabe durch, bevor du sensible Daten einbindest

Wie die folgende Infografik zur OpenClaw-Architektur veranschaulicht, spielen die einzelnen Komponenten zusammen.

Wer Unterstützung bei der Konfiguration komplexer Setups benötigt, findet bei unserer professionellen Umsetzung von KI-Agenten weiterführende Hilfe.

Produktivitäts-Boost: E-Mail & Kalender

Der größte Geschwindigkeits-Boost entsteht durch die Automatisierung wiederkehrender Aufgaben. E-Mail-Management und Kalender-Steuerung gehören zu den beliebtesten Skills.

Für die Einrichtung des E-Mail-Skills gilt eine kritische Regel: Speichere Passwörter niemals im Klartext in der Konfigurationsdatei. Nutze stattdessen Umgebungsvariablen oder einen Secrets-Manager innerhalb des Docker-Containers. So konfigurierst du die Anbindung:

- OAuth-Token verwenden: Statt Klartext-Passwörtern bindest du einen OAuth-Flow ein, der regelmäßig rotiert

- Zugriff granular steuern: Erlaube dem Skill nur Lesezugriff auf den Posteingang, sofern automatisches Antworten nicht benötigt wird

- Kalender-Sync limitieren: Gib nur den geschäftlichen Kalender frei, nicht deine privaten Termine

Der Agent kann dann eingehende E-Mails priorisieren, Terminkonflikte erkennen und Erinnerungen über Telegram oder WhatsApp senden. Das spart laut Nutzerkonsens in Entwickler-Communities typischerweise 30 bis 60 Minuten täglich.

Trading-Bots & API-Sicherheit

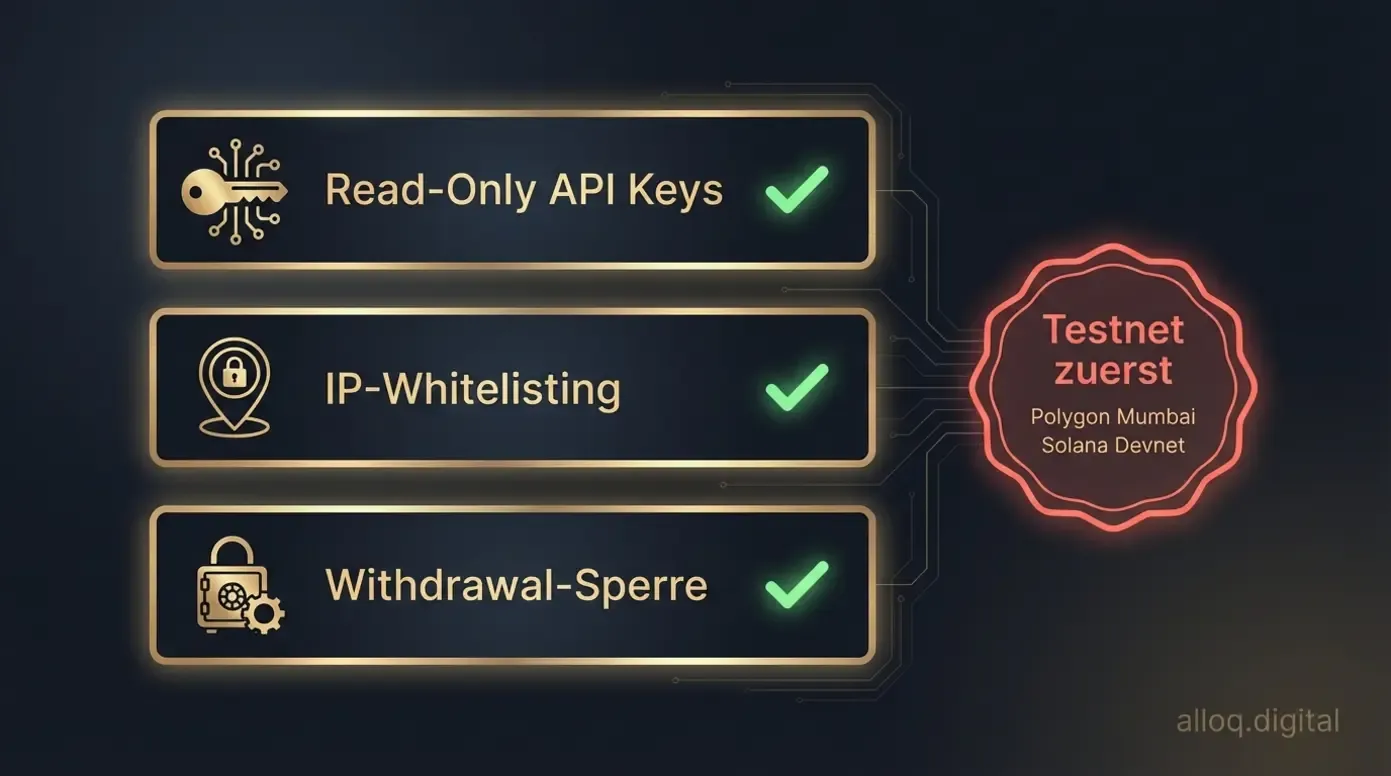

Drei Pflichtmaßnahmen für Trading-Bots: Read-Only-Keys, IP-Whitelisting und deaktivierte Auszahlungen schützen dein Kapital.

Drei Pflichtmaßnahmen für Trading-Bots: Read-Only-Keys, IP-Whitelisting und deaktivierte Auszahlungen schützen dein Kapital.

Die Konfiguration von Trading-Bots über OpenClaw gehört zu den riskantesten Anwendungsfällen. Gleichzeitig ist es der Bereich, in dem die meisten Nutzer nach Anleitungen suchen.

Grundregel: Teste Trading-Strategien ausschließlich auf Testnetzwerken wie Polygon Mumbai oder Solana Devnet. Diese Sandbox-Trading-Umgebungen simulieren reale Marktbedingungen, ohne dass echtes Kapital gefährdet wird.

Für die API-Absicherung bei Krypto-Börsen gelten folgende Maßnahmen:

- Read-Only-Keys: Erstelle API-Schlüssel, die nur Lesezugriff auf dein Portfolio haben. Trading-Rechte aktivierst du erst nach erfolgreichen Testläufen

- IP-Whitelisting: Beschränke den API-Zugriff auf die IP-Adresse deines Docker-Containers

- Withdrawal-Sperre: Deaktiviere die Auszahlungsfunktion über die API komplett

Laut der offiziellen Dokumentation können Skills für Börsen-APIs über den ClawHub-Marktplatz installiert werden. Prüfe dabei jede Skill-Quelle manuell. Verseuchte Trading-Skills gehören zu den häufigsten Angriffsvektoren.

Hintergrund & Entwicklungsgeschichte

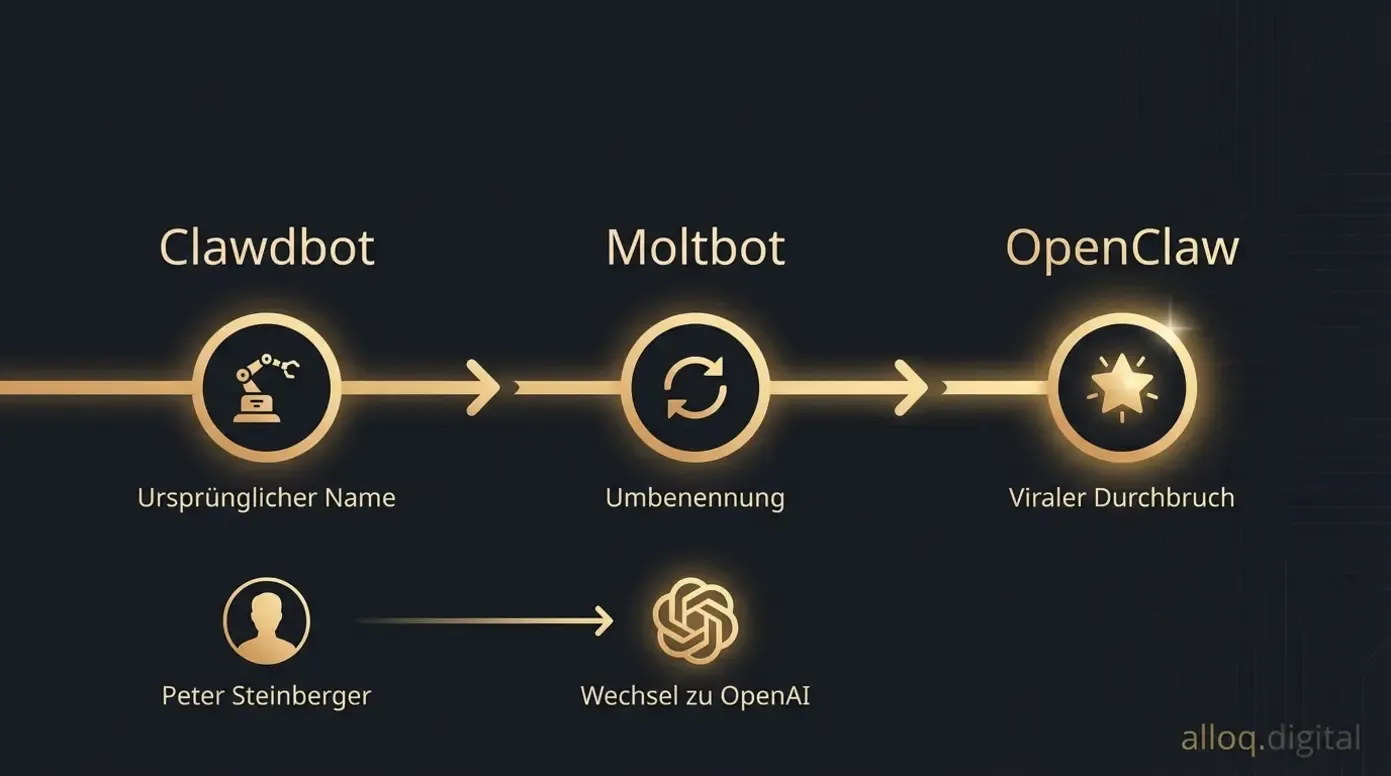

Von Clawdbot zu OpenClaw – die Entwicklungsgeschichte des viralen KI-Agenten und Peter Steinbergers Weg zu OpenAI.

Von Clawdbot zu OpenClaw – die Entwicklungsgeschichte des viralen KI-Agenten und Peter Steinbergers Weg zu OpenAI.

Die Geschichte von OpenClaw liest sich wie ein Lehrstück über virales Wachstum im KI-Zeitalter. Innerhalb weniger Wochen entwickelte sich ein Nebenprojekt zum meistdiskutierten Open-Source-Agenten des Jahres.

Vom Clawdbot zu OpenClaw

Der Agent trug ursprünglich den Namen „Clawdbot” – eine Anspielung auf das zugrundeliegende Claude-Modell von Anthropic. Aus rechtlichen und PR-Gründen erfolgte zunächst eine Umbenennung zu „Moltbot”, bevor sich der Name OpenClaw durchsetzte. Laut der offiziellen Ankündigung war die finale Namensgebung auch ein strategischer Schritt in Richtung Community-Ownership.

Das Wachstum auf GitHub verlief explosiv. Innerhalb der ersten Woche nach der viralen Verbreitung im Februar 2026 sammelten sich tausende Stars und Forks. Dieses Tempo erinnert an iterative Software-Entwicklungsprozesse, bei denen Community-Feedback die Produktentwicklung beschleunigt.

Peter Steinberger und der OpenAI-Wechsel

Peter Steinberger ist kein Unbekannter in der Tech-Szene. Als Gründer von PSPDFKit, einem erfolgreichen PDF-Framework, hatte er bereits Erfahrung mit Entwickler-Tools auf Enterprise-Niveau.

Sein Wechsel zu OpenAI im Februar 2026 markierte einen Wendepunkt für das Projekt. Laut einem Bericht des Handelsblatts war der Hintergrund der Transition, die Vision autonomer KI-Agenten auf globaler Ebene weiterzuführen. Gleichzeitig gründete Steinberger eine Open-Source-Foundation innerhalb des OpenAI-Ökosystems, um die Community-Entwicklung langfristig zu sichern.

Für Nutzer bedeutet das: OpenClaw bleibt Open Source, erhält aber potenziell Zugang zu OpenAI-Ressourcen. Wie sich diese Konstellation auf Sicherheit und Funktionsumfang auswirkt, bleibt abzuwarten.

Sicherheits-Warnung: Grenzen & Risiken

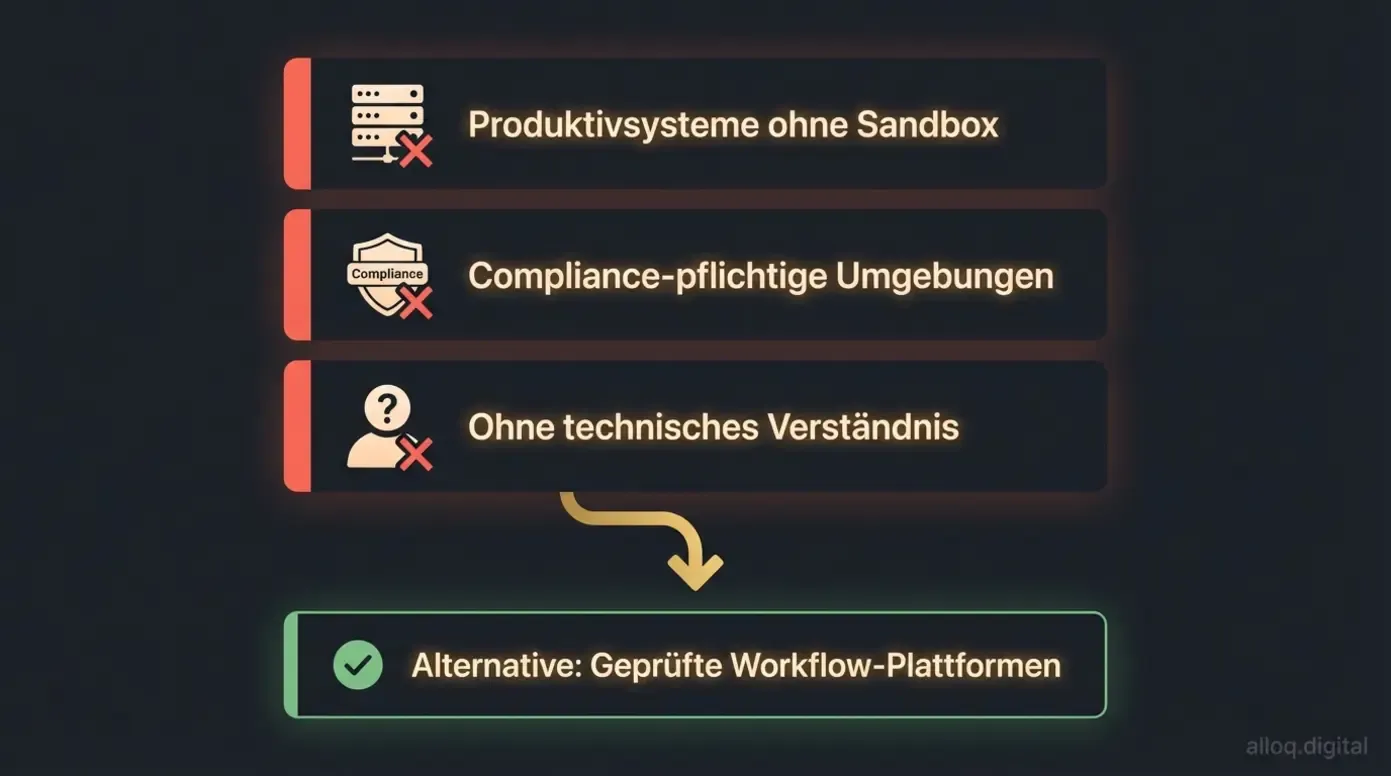

Drei klare No-Go-Szenarien für OpenClaw – und warum geprüfte Workflow-Plattformen die sicherere Alternative sein können.

Drei klare No-Go-Szenarien für OpenClaw – und warum geprüfte Workflow-Plattformen die sicherere Alternative sein können.

Wann du OpenClaw NICHT nutzen solltest

Trotz des Potenzials gibt es klare Szenarien, in denen OpenClaw nicht die richtige Wahl ist. Ehrlichkeit an dieser Stelle schützt dich vor realen Schäden.

Das gravierendste Risiko betrifft verseuchte Skills. Laut einem Bericht von The Decoder wurden über 300 manipulierte Skills im ClawHub-Marktplatz identifiziert, die Trojaner enthielten. Wer Skills ohne manuelle Prüfung installiert, riskiert die Kompromittierung seines gesamten Systems.

Verzichte auf OpenClaw in folgenden Situationen:

- Produktivsysteme ohne Sandbox: Niemals auf einem Arbeitsrechner mit sensiblen Kundendaten ausführen

- Compliance-pflichtige Umgebungen: In regulierten Branchen (Finanz, Gesundheit, Recht) kann der unkontrollierte Datenzugriff gegen Vorschriften verstoßen

- Ohne technisches Verständnis: Wer Docker-Container nicht eigenständig konfigurieren kann, sollte den Einsatz überdenken

Wenn du in einer dieser Situationen bist, konsultiere einen IT-Sicherheitsexperten, bevor du den Agenten aufsetzt. Für Unternehmen mit Datenschutzanforderungen sind geprüfte Workflow-Plattformen oft die sicherere Wahl.

Professionelle Alternativen für Unternehmen

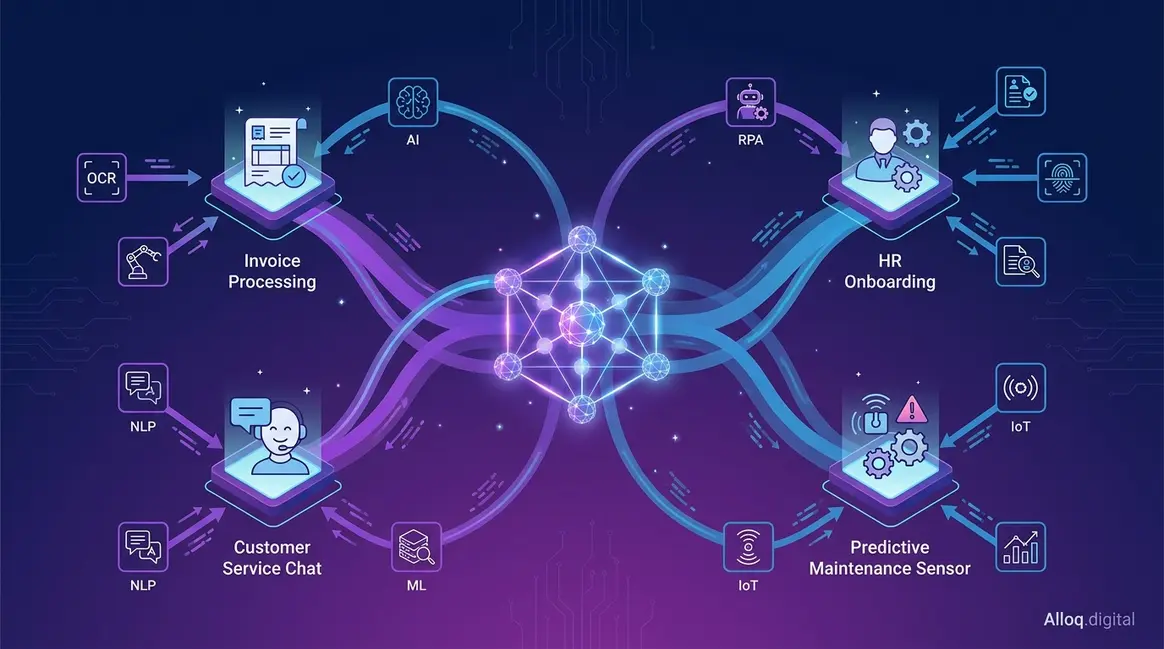

Für Organisationen, bei denen Datensicherheit Priorität hat, bieten sich geprüfte Alternativen an. Workflow-Automatisierungsplattformen wie N8N ermöglichen ähnliche Automatisierungen – E-Mail-Management, Kalender-Steuerung, API-Anbindungen – jedoch mit granularer Rechteverwaltung und Audit-Logs.

Der Kompromiss: Weniger Autonomie, dafür mehr Kontrolle. Enterprise-Lösungen bieten typischerweise SOC-2-Zertifizierungen und DSGVO-konforme Datenverarbeitung. OpenClaw kann das in seiner aktuellen Form nicht leisten. Die Entscheidung hängt von deinem Risikoprofil ab.

Häufig gestellte Fragen (FAQ)

Was ist OpenClaw?

OpenClaw (ehemals Clawdbot oder Moltbot) ist ein viraler Open-Source-KI-Agent, der als persönlicher Assistent auf lokaler Hardware läuft. Er verbindet KI-Modelle mit lokalen Dateien und wird über Messenger wie WhatsApp oder Telegram gesteuert. Durch das lokale Gateway behältst du theoretisch die Kontrolle über deine Daten. Ein typisches Beispiel ist das automatische Verwalten deines Kalenders. Beachte jedoch die hohen Sicherheitsanforderungen für den Betrieb.

Ist OpenClaw sicher in der Anwendung?

Experten stufen OpenClaw im Standard-Betrieb als hochriskant ein, da der Agent vollen Systemzugriff benötigt. Ohne Schutzmaßnahmen hat die Software Zugriff auf Dateisystem, Passwörter und E-Mails. Das Risiko für Datenverlust oder Missbrauch durch Dritte ist real. Eine sichere Nutzung ist nur in einer isolierten Sandbox-Umgebung (z.B. Docker) empfehlenswert. Konsultiere im Zweifel einen IT-Sicherheitsexperten.

Wer ist Peter Steinberger?

Peter Steinberger ist der österreichische Entwickler von OpenClaw und Gründer von PSPDFKit. Bekannt wurde er durch den viralen Erfolg seines KI-Agenten im Februar 2026. Seine Arbeit zielt auf die Demokratisierung von KI-Agenten ab. Kürzlich wechselte er zu OpenAI, um diese Vision auf globaler Ebene weiterzuführen.

Was sind OpenClaw Skills?

Skills sind funktionale Erweiterungen für OpenClaw, die dem Agenten spezifische Aufgaben ermöglichen. Sie funktionieren ähnlich wie Apps auf einem Smartphone und rüsten Funktionen nach. Beliebte Skills sind Kalender-Management, E-Mail-Automatisierung oder Web-Steuerung. So kann der Agent beispielsweise selbstständig Flüge einchecken. Achte darauf, Skills nur aus vertrauenswürdigen Quellen zu installieren.

Wie funktioniert die Heartbeat-Funktion bei OpenClaw?

Die Heartbeat-Funktion ist der Taktgeber, der OpenClaw autonomes Handeln ermöglicht. Anders als herkömmliche Chatbots, die auf Eingaben warten, prüft der Agent durch den Heartbeat regelmäßig, ob Aufgaben anstehen. Er kann so proaktiv agieren, ohne dass du ihn jedes Mal anstoßen musst. Dies simuliert ein „eigenes Bewusstsein” für anstehende Tasks.

Fazit

OpenClaw vereint enormes Automatisierungspotenzial mit erheblichen Sicherheitsrisiken. Die Heartbeat-Architektur ermöglicht echte Autonomie, das lokale Gateway verbindet KI-Modelle direkt mit deinen Daten, und die Skill-Plattform macht den Agenten vielseitig einsetzbar. Gleichzeitig erfordert genau diese Leistungsfähigkeit ein durchdachtes Sicherheitskonzept.

Die zentrale Erkenntnis dieses Guides: OpenClaw ist kein Spielzeug, das du einfach installierst und laufen lässt. Das „Lethal Trifecta” aus Systemzugriff, autonomer Kommunikation und ungeprüftem Content macht Schutzmaßnahmen zur Pflicht. Docker-Isolation, granulare Rechtevergabe und manuelle Skill-Prüfung sind keine optionalen Extras.

Starte ausschließlich in einer isolierten Sandbox. Teste jeden Skill auf einem Testsystem, bevor du sensible Daten einbindest. Und wenn du unsicher bist, ob dein Setup den Anforderungen genügt, hol dir professionelle Unterstützung. Die Technologie zahlt sich aus – aber nur, wenn du sie beherrschst.